El pasado 12 de mayo medio planeta sufrió una infección a gran escala de un ransomware llamado WannaCry, y en mayor o menor medida supongo que habrá hecho reflexionar a casi todos los que hacemos uso de ordenadores en nuestro día a día. Los hay del tipo «estábamos mejor sin ordenadores», o «ésto a nuestros abuelos no les pasaba». Quiero pensar que esos comentarios son cosa de pocos, y la mayoría estará pensando más en cómo detener este tipo de situaciones. Y mi opinión es tajante, aunque casi casi me parece imposible; dejemos de hacer que sea rentable.

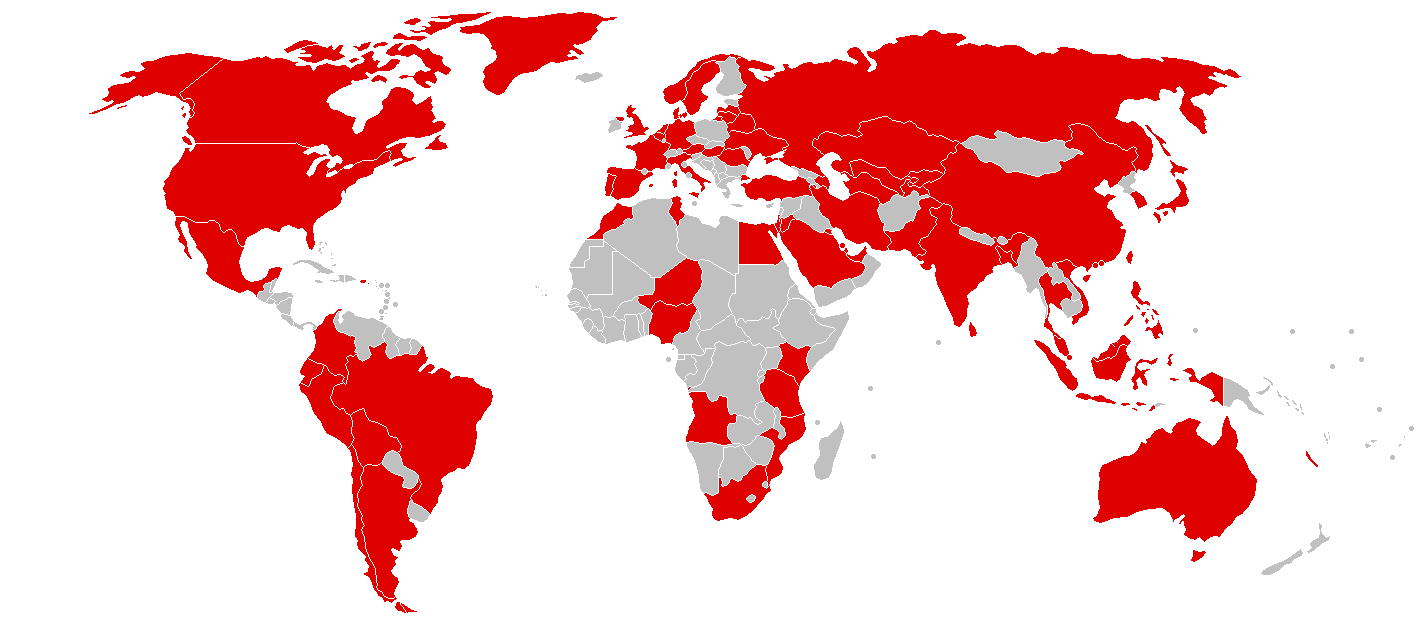

En esta ocasión el ataque se fue un poco de madre, afectó en nuestro país a Telefónica, Iberdrola y Gas Natural, también al servicio de salud británico, finalmente saltando a otros países hasta tomar una dimensión mundial. China ha reportado que el ataque ha afectado a más de 40.000 organizaciones en su país. De hecho, podría haber sido incluso más dañino si cabe, ya que su expansión fue ralentizada notablemente cuando un programador de Reino Unido localizó la «llave» que lo detenía.

Y es que este tipo de ataques sospecho que va a ir en aumento, ya que se cumplen los 3 factores clave; capacidad técnica para hacerlo, alta rentabilidad, y un riesgo muy bajo de ser descubierto. Veamos punto por punto:

1.-La tecnología lo permite: el pasado Marzo, el grupo The Shadow Brokers publicó a través de WikiLeaks un arsenal estadounidense de malware llamado Vault 7, en el que se inspiraron los programadores de WannaCry, concretamente en un exploit llamado EternalBlue. Los delincuentes tenían las herramientas necesarias para llevar a cabo el ataque, y sin apenas invertir nada de esfuerzo en su desarrollo.

2.-El riesgo de ser descubierto es bajo: el ataque mediante propagación de unos equipos a otros, de unas redes a otras, etc. hace que sea prácticamente imposible rastrear el origen, autores, o incluso a dónde van a parar esos bitcoins que paguen los más desesperados.

3.-La rentabilidad es alta, o mejor dicho, el ratio riesgo-rentabilidad. Los ciberdelincuentes son eso, delincuentes. Si no estuvieran extorsionando a usuarios estarían robando joyerías o traficando con drogas. Para un delincuente que tenga dos dedos de frente, el negocio más atractivo será aquel en el que más dinero gane, con el mínimo riesgo. Y este es el mayor problema. De todos los tipos de delito conocidos, los delitos informáticos son probablemente los más rentables a menor riesgo asumido. Y de todos los delitos informáticos reconocidos, y para todas las clasificaciones que se nos pudieran ocurrir, el ransomware es de largo el que mejor proporción riesgo-ingresos tiene.

El FBI ya prevé que el ransomware supondrá un mercado de mil millones de dólares en 2017. Más aun, en una encuesta realizada por IBM se constataba que muchas de las empresas encuestadas lo consideraban más un coste que un problema de seguridad, y el 70% de ellas estaban dispuestas a pagar el rescate si consideraban que el precio era justo. Por tanto no solo es un negocio en el que ganas mucho dinero y es difícil ser detectado, además la probabilidad de que te paguen es alta. Y esto deberíamos atajarlo de alguna forma, no sé cuál.

Por tanto, vemos que la desesperación puede llevar a los usuarios al pago, algo que empeorará la situación. Es cierto que algunos afortunados han informado haber recuperado sus archivos en ataques anteriores una vez realizado el pago. Pero la mayoría de las veces esto no es así, porque, seamos sinceros, un cibercriminal no es precisamente el tipo de persona con el que se pueden hacer negocios de forma fiable. Y el que la gente pague los rescates hace que el negocio sea más que rentable, y como ya hemos visto, con un riesgo relativamente bajo de ser descubierto. Por tanto, cuanta más gente pague, peor se pondrá la cosa. De hecho, la gente que dice públicamente haber recuperado sus datos tras el pago, estaría mejor callada. Porque lo único que provocan es que pague más gente que, probablemente, no recuperará sus datos. Pensemos como el criminal; ¿para qué invertir esfuerzo en recuperar los datos de una persona que ya me ha pagado? Mejor recupero los de unos cuantos, los suficientes como para que otros muchos caigan en la trampa.

Ahora bien, reconozco que el consejo de no pagar rescate es venenoso. Es fácil decirlo desde la comodidad del que no ha sufrido el ataque, y entiendo que la persona desesperada intente recuperar sus datos sea como sea, de la misma forma que la gente paga cantidades de dinero indecentes a los expertos en recuperar discos duros estropeados (de nuevo qué importantes son las copias de seguridad bien hechas). Cuando nos toca a cada uno de nosotros, solo nos importa salvar lo nuestro, y perdemos la visión global. Nuestra debilidad será la fortaleza de los ciberdelincuentes. Tema complicado donde los haya.